BLOQUE 1. ¿QUÉ ES LA «Seguridad digital avanzada: Zero Trust y gestión de identidades(IAM)» Y POR QUÉ ES CRUCIAL?

Definición y esencia

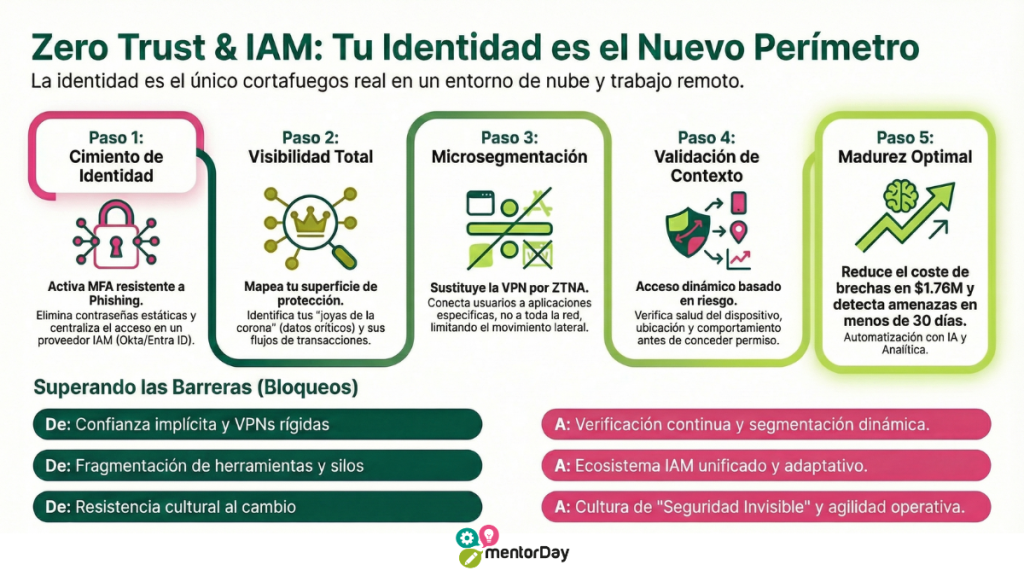

La «Seguridad digital avanzada: Zero Trust y gestión de identidades(IAM)» es un modelo estratégico de ciberseguridad que elimina la confianza implícita dentro de una empresa. Asume por defecto que toda red, interna o externa, es hostil. NO es un software que se compra e instala; es una arquitectura integral donde la identidad es el nuevo perímetro. Toda solicitud de acceso a tus sistemas debe ser autenticada, autorizada y cifrada continuamente, sin importar de dónde provenga.

Explicación amplia y práctica

El modelo tradicional del «castillo y el foso» (confiar en todo lo que está dentro de la red de la oficina mediante una VPN) está obsoleto por la adopción de la nube y el teletrabajo. Bajo el modelo Zero Trust, cada vez que un usuario o dispositivo intenta acceder a un recurso, el sistema de Gestión de Identidades y Accesos (IAM) evalúa su contexto: ¿Quién es? ¿Desde qué dispositivo? ¿A qué hora? ¿Desde qué ubicación? Si algo es sospechoso, se exige una verificación adicional o se bloquea.

Comportamientos y hábitos del emprendedor que domina esta competencia

- Aplica el mínimo privilegio: Solo otorga a su equipo el acceso estrictamente necesario para hacer su trabajo.

- Desconfía por defecto: No asume que un dispositivo personal es seguro solo porque pertenece al CEO.

- Audita continuamente: Revisa mensualmente quién tiene acceso a qué (altas y bajas de empleados).

- Prioriza la identidad: Hace de la Autenticación Multifactor (MFA) una regla no negociable.

Beneficios clave vinculados a resultados

↓ Riesgo de brechas masivas: Evita el movimiento lateral de atacantes si roban una contraseña.

↑ Retención y captación B2B: Cumple con normativas (RGPD, NIS2) que exigen los grandes clientes corporativos.

↑ Agilidad operativa: Habilita el trabajo 100% remoto de forma segura sin depender de VPNs lentas.

↓ Coste de incidentes: Reduce drásticamente el impacto financiero y reputacional de un ciberataque.

↑ Visibilidad: Permite saber exactamente quién hace qué con los datos de la empresa en tiempo real.

Micro-ejemplos de uso cotidiano

- Un empleado accede al CRM desde una cafetería; el sistema le pide un código MFA en su móvil porque la IP es nueva.

- Se da de baja el correo de un exempleado y, automáticamente, el sistema IAM revoca su acceso a todas las plataformas (Slack, AWS, Github).

- Se segmenta la red de la oficina para que las cámaras IoT no tengan conexión con los servidores de la base de datos.

Frase inspiradora

«Nunca confíes, siempre verifica; en el mundo digital, la identidad es tu único perímetro de defensa real.»

Por qué mejorarla acelera tu empresa

En fases de escalado, un ciberataque puede destruir tu caja y tu reputación. Demostrar madurez en «Seguridad digital avanzada: Zero Trust y gestión de identidades(IAM)» es un requisito indispensable para cerrar rondas de inversión institucionales y firmar contratos con clientes Enterprise.

BLOQUE 2. AUTOEVALUACIÓN DE LA COMPETENCIA

Responde a estas afirmaciones del 1 (Totalmente en desacuerdo) al 5 (Totalmente de acuerdo) para medir tu madurez:

- Todo mi equipo (incluidos fundadores) utiliza Autenticación Multifactor (MFA) obligatoria en todas las plataformas corporativas.

- Contamos con un sistema centralizado de identidades (SSO/IAM) y no compartimos contraseñas genéricas.

- Aplicamos el principio de mínimo privilegio: los empleados solo ven los datos que necesitan para su puesto.

- Verificamos que los dispositivos (PC, móviles) tengan antivirus activo y software actualizado antes de darles acceso a la red.

- Tenemos identificados nuestros «activos críticos» (bases de datos, código fuente) y están segmentados del resto de la operativa.

Interpretación de la puntuación

- 15 – 25 puntos: Madurez Alta. Tienes bases sólidas de Zero Trust.

- 8 – 14 puntos: Madurez Media. Estás expuesto. Necesitas unificar accesos urgentemente.

- < 8 puntos: Madurez Baja. Riesgo crítico de brecha de seguridad. Ve al Bloque 7 hoy mismo.

BLOQUE 3. LA COMPETENCIA EN ACCIÓN – CASOS Y CONTEXTOS

Caso de éxito

Situación: Una startup Fintech (B2B SaaS) escala su equipo remoto a 50 personas.

Acción con «Seguridad digital avanzada: Zero Trust y gestión de identidades(IAM)»: Implementan un proveedor de identidad centralizado con políticas de acceso condicional. Solo los dispositivos corporativos registrados pueden acceder a la base de datos de producción.

Resultado: Durante una campaña de phishing, un ingeniero introduce sus credenciales en una web falsa. El atacante intenta entrar, pero el sistema IAM detecta que el intento viene de un dispositivo no reconocido en otro país y lo bloquea instantáneamente. 0 datos comprometidos.

Caso de carencia

Situación: Un e-commerce en rápido crecimiento permite a todos sus empleados de marketing acceso total al panel de administración de la tienda.

Falta: No hay segmentación, ni MFA, ni mínimo privilegio.

Consecuencia: Un malware infecta el ordenador personal de un becario. El malware roba la sesión activa y escala privilegios, borrando el catálogo y secuestrando la base de clientes (ransomware).

Aprendizaje: La confianza implícita destruye negocios. Restringir permisos y validar dispositivos es obligatorio.

Matriz de Criticidad (Fase × Sector)

| Fase / Sector | Tech / SaaS / B2B | E-commerce / Retail | Impacto / Servicios |

|---|---|---|---|

| Validación | Alta. Proteger IP y código. | Media. Proteger pasarelas y datos básicos. | Baja. Usar MFA básico es suficiente. |

| Crecimiento | Crítica. Exigido por inversores. | Alta. Proteger bases de datos masivas. | Media. Controlar altas/bajas de equipo. |

| Escala | Crítica. Microsegmentación total. | Crítica. Cumplimiento normativo estricto. | Alta. Protección de datos de terceros. |

Perfiles clave

Esta competencia es crítica para el CTO, CEO y responsables de Operaciones. Si no tienes un perfil técnico, debes apoyarte en un socio o proveedor de servicios gestionados de ciberseguridad.

Cuándo NO es prioritaria

En fase Idea sin desarrollo de producto ni datos de clientes reales. Aquí basta con contraseñas robustas y MFA básico en tu email.

BLOQUE 4. PLAN DE ENTRENAMIENTO – CÓMO MEJORARLA

En la 1.ª etapa del programa mentorDay, identificarás si esta competencia es vital para tu negocio. Tienes 1 mes para incorporar estos hábitos. En la 2.ª etapa, evalúate: si no llegas al nivel, busca un socio o proveedor experto.

5 Micro-hábitos accionables

- MFA en todo: Activa la autenticación en dos pasos en cada nueva herramienta que contrates.

- Auditoría de viernes: Dedica 5 minutos los viernes a revisar si hay empleados o freelances antiguos con acceso activo a tus sistemas.

- Cero cuentas compartidas: Cada persona debe tener su propio usuario (ej. nada de marketing@miempresa.com compartido por 3 personas).

- Bloqueo de pantalla automático: Configura todos los equipos de la empresa para que se bloqueen a los 3 minutos de inactividad.

- Desconfiar del WiFi público: Usa siempre los datos de tu móvil o una solución ZTNA (Zero Trust Network Access) en cafeterías o aeropuertos.

3 Ejercicios Paso a Paso

Ejercicio 1: Mapeo de Joyas de la Corona

- Objetivo: Identificar tu superficie de protección.

- Instrucciones: Haz una lista de los 3 sistemas donde guardas la información que, si se roba o borra, destruiría tu empresa (ej. código fuente, base de datos de clientes, facturación).

- Variante exprés (10 min): Lista en un papel los sistemas y escribe al lado quién tiene acceso de «Administrador».

Ejercicio 2: Poda de Privilegios

- Objetivo: Aplicar el Mínimo Privilegio.

- Instrucciones: Entra al panel de Google Workspace / Microsoft 365 / AWS. Revisa la lista de Super Administradores. Reduce esa lista a máximo 2 personas. Al resto, asígnales roles limitados.

- Variante exprés (10 min): Quita permisos de administrador a 1 persona que no los necesite estrictamente.

Ejercicio 3: Política de Alta/Baja (Offboarding)

- Objetivo: Evitar cuentas huérfanas.

- Instrucciones: Crea un checklist de 5 pasos para cuando alguien deja la empresa (revocar email, eliminar del CRM, quitar de Slack, cambiar contraseñas de redes sociales, revocar VPN).

- Variante exprés (10 min): Escribe ese checklist en un documento de Notion/Word y compártelo con RRHH/Operaciones.

Errores comunes (Anti-patrones)

- El enfoque «Big Bang»: Intentar aplicar Zero Trust a toda la infraestructura de golpe (paraliza la empresa). Solución: Ve aplicación por aplicación.

- Ignorar identidades no humanas: Olvidar que las APIs y los bots también necesitan autenticación y privilegios mínimos.

- Fatiga de MFA: Pedir códigos a los empleados cada 5 minutos. Solución: Usa SSO (Single Sign-On) condicional.

- Confiar en la VPN ciega: Creer que una VPN tradicional es segura. Si un atacante entra en la VPN, tiene acceso a toda la red. Solución: Migrar a ZTNA.

BLOQUE 5. HERRAMIENTAS Y TECNOLOGÍAS DIGITALES

Para implementar «Seguridad digital avanzada: Zero Trust y gestión de identidades(IAM)», necesitas automatizar. Estas son las tecnologías líderes:

Gestión de Identidades (IAM / SSO)

Microsoft Entra ID (antes Azure AD) u Okta: Centralizan el alta y baja de usuarios, gestionan el Single Sign-On y aplican políticas de riesgo (ej. bloqueo de accesos desde IPs extranjeras).

Zero Trust Network Access (ZTNA)

Cloudflare Zero Trust, Zscaler, Tailscale: Sustituyen a las VPN. Conectan al usuario directamente con la aplicación específica que necesita, no con toda la red. Ocultan tu infraestructura de internet.

Seguridad de Dispositivos (Endpoint / EDR)

SentinelOne, CrowdStrike, Microsoft Defender: Monitorean el estado de salud del ordenador. Si el IAM detecta que el ordenador no tiene este antivirus activo, le deniega el acceso a los datos de la empresa.

BLOQUE 6. MÉTRICAS (KPIs) PARA MEDIR EL ÉXITO

Lo que no se mide, no mejora. Usa estos KPIs para trazar tu madurez:

Tasa de Adopción de MFA (%)

Porcentaje de usuarios con MFA activado. (Meta: 100%)

Cuentas con Privilegios Elevados (%)

Ratio de cuentas de administrador frente a cuentas normales. (Meta: < 5%)

Cobertura de Dispositivos Validados (%)

Empleados que acceden exclusivamente desde equipos que cumplen la política de seguridad corporativa. (Meta: > 95%)

Tiempo Medio de Revocación de Accesos

Horas o minutos que pasan desde que un empleado deja la empresa hasta que se cierran todos sus accesos. (Meta: < 1 hora, idealmente automático).

BLOQUE 7. TU PLAN DE ACCIÓN PERSONAL

Objetivo SMART a 30 días

«Lograr que el 100% de los empleados y colaboradores utilicen Autenticación Multifactor (MFA) y accesos con mínimo privilegio en nuestras 3 plataformas críticas (Correo, CRM, Repositorio de código) antes de finalizar el mes.»

Plan 30-60-90

| Fase | Metas y Acciones | Métricas |

|---|---|---|

| Días 1-30 | Auditar cuentas actuales, eliminar usuarios inactivos. Imponer MFA obligatorio en la suite principal (Google/Microsoft) y en el CRM. | 100% MFA activo en core. |

| Días 31-60 | Implementar un gestor de identidades (IAM) o SSO. Definir políticas de acceso basado en roles (RBAC). Documentar checklist de Offboarding. | Reducción de cuentas admin al mínimo indispensable. |

| Días 61-90 | Evaluar herramientas ZTNA para reemplazar la VPN. Configurar validación de salud de dispositivos para acceso a datos críticos. | 1 aplicación migrada a modelo Zero Trust puro. |

Próximo paso en 5 minutos

Abre la consola de administración de tu correo corporativo (Workspace o Microsoft 365), ve a la sección de Seguridad y activa la opción «Obligar Autenticación en dos pasos (2FA/MFA) para todos los usuarios».

¡Acción! Copia y pega tu resumen en el área privada y en el entregable ‘Plan de recursos humanos, desarrollo y crecimiento personal’ del programa mentorDay.

BLOQUE 8. MAPA DE ADECUACIÓN ESTRATÉGICA

(Cuándo la «Seguridad digital avanzada: Zero Trust y gestión de identidades(IAM)» es clave). Contexto asumido: Fase Crecimiento | Sector B2B/Tech | Modelo SaaS.

8.1. Cuándo aplicarla

- Gestión de datos sensibles: Si manejas datos financieros, de salud o propiedad intelectual de tus clientes, el daño reputacional de una filtración es letal.

- Trabajo 100% remoto: Si tu equipo se conecta desde redes domésticas o WiFi públicas, el perímetro físico de red ha desaparecido.

- Crecimiento rápido: Al escalar plantilla rápidamente, la gestión manual de cuentas crea vulnerabilidades severas («Shadow IT»).

8.2. Reglas de decisión (Fórmula IA)

- Sector Tech/B2B (+0.25)

- Modelo SaaS con datos en la nube (+0.25)

- Fase Crecimiento/Escala (+0.25)

- Innovación Sustancial (+0.25)

- Ajuste: Manejas datos de clientes B2B críticos (+0.20)

Conclusión operativa: Puntuación > 2,6 → PRIORIDAD ALTA. Implementar «Seguridad digital avanzada: Zero Trust y gestión de identidades(IAM)» no es opcional en tu contexto; es una barrera de supervivencia. Las corporaciones auditarán tu seguridad antes de contratarte. DECISIÓN: Debes centralizar las identidades (IAM) y auditar los permisos esta misma semana.

Siguiente paso

Convoca a tu CTO o responsable informático hoy mismo para revisar cuántas cuentas tienen permisos de «Super Admin» en tu infraestructura y recórtalas.

Recursos y referencias

- Tip mentorDay – Ciberseguridad para emprendedores: Guía esencial para proteger tu negocio frente a amenazas desde el inicio. Sirve para asentar las bases antes de escalar a Zero Trust. Enlace a Ciberseguridad

- Tip mentorDay – Digitalización: Aprende a integrar y asegurar tus herramientas cloud. Sirve para entender el mapa de software que debes proteger con IAM. Enlace a Digitalización

- Publicación Especial 800-207 del NIST: Documento técnico fundacional del modelo. Sirve para que tu equipo técnico entienda la arquitectura normativa estándar global.

- Modelo de Madurez Zero Trust de CISA: Guía por niveles. Sirve para trazar un roadmap de implementación técnica desde nivel «Tradicional» a «Óptimo».

Copia y pega tu resumen en el área privada y en el entregable ‘Plan de recursos humanos, desarrollo y crecimiento personal’ del programa mentorDay.

❓ FAQ (Preguntas frecuentes)

Mi empresa somos 3 personas, ¿necesito Zero Trust?

No necesitas una arquitectura de miles de euros, pero sí los principios: usar contraseñas únicas, activar MFA en todo y no compartir la cuenta de administrador.

¿Qué diferencia hay entre Zero Trust y una VPN tradicional?

La VPN asume que si lograste entrar, eres confiable y te da acceso a toda la red interna. ZTNA asume que estás comprometido, valida continuamente tu dispositivo y solo te deja ver la aplicación específica a la que vas a trabajar.

Generará fricción e incomodidad en mis empleados?

Si se implementa mal, sí. La clave es el Single Sign-On (SSO) apoyado por sistemas IAM (como Okta o Entra ID). El empleado hace login una vez de forma segura y el sistema verifica automáticamente su contexto en segundo plano.

¿Qué son las "identidades no humanas" en IAM?

Son los permisos que otorgas a integraciones, bots, APIs o servicios en la nube para que se comuniquen entre sí (ej. un software de facturación conectándose a tu banco). También deben operar con mínimo privilegio.

Tu Próximo Gran Paso: Acelera con mentorDay

Ahora que conoces el método, es momento de llevarlo a la práctica con el acompañamiento de expertos. Inscríbete gratuitamente al Programa de Aceleración de mentorDay y convierte la teoría en acción.

👉 ¡Da el salto y acelera esta competencia con mentorDay! https://links.mentorday.es/inscripcion